Pułapki na naiwnych, czyli nie bądź leszcz

mks_admin 2024-04-15Historia różnego rodzaju nieprawdziwych informacji przesyłanych za pomocą kanałów komunikacji elektronicznej, szczególnie wiadomości poczty elektronicznej, jest w zasadzie równolatką takich usług. Na przestrzeni lat wiadomości takie ulegały różnym metamorfozom, lecz ogólna zasada pozostała taka sama – wywołać zamieszanie, nierzadko panikę.

Wśród takich wiadomości są mniej lub bardziej żartobliwe, mniej lub bardziej poważnie wyglądające. Jednym z bardziej znanych, kuriozalnych wręcz, jest tzw. albański wirus komputerowy, którego treść jest mniej więcej taka (istnieje wiele odmian, ale z grubsza są takie same co do zasady).

Wiadomość dla większości ludzi od razu wyda się zwykłym żartem, do tego bardzo naiwnym, ale o dziwo, w czasach gdy wiadomości tego typu były masowo przesyłane pocztą elektroniczną, znalazła się grupa osób (na szczęście bardzo nieliczna), która pracowicie wykonywała opisane w tego typu wiadomościach czynności.

Innym, na pewno bardziej “profesjonalnym”, jest wirus jdbgmgr.exe, czyli “miś”, a to stąd że systemowy program “jdbgmgr.exe” miał właśnie ikonę niedźwiadka. Ikona sama w sobie była dość myląca, zaś program “jdbgmgr.exe” był elementem wirtualnej maszyny javy Microsoft (MSJVM, czyli Microsoft Java Virtual Machine), która była rozwijana do 2001 r., potem projekt został zamknięty. “Profesjonalizm” tej wiadomości polegał na tym, że mimo kasowania tego pliku, system sam go sobie odtwarzał, co mogło sprawiać wrażenie “nieusuwalnego wirusa”. Wiadomość krążyła po świecie chyba we wszystkich znanych językach, poniżej podajemy jeden z jej polskich wariantów.

W czasie największej “popularności” tej fałszywej wiadomości, bardzo wiele osób uwierzyło w jej treść. Skutkowało to dużą liczbą doniesień do centrów antywirusowych na całym świecie, nierzadko z podszytymi paniką pretensjami o nieskuteczności antywirusów w walce z tym “bardzo groźnym wirusem”. Dlatego pojawiały się różne publikacje wyjaśniające, które z czasem zmniejszyły natężenie psychozy związanej z tą wiadomością. Ale tak naprawdę dopiero powolne wymieranie systemów z wbudowaną wirtualną maszyną javy Microsoft spowodowało, że wiadomość przestała krążyć po świecie i tym samym wzbudzać niepotrzebne emocje.

Współcześnie nadal są tworzone różne fałszywe wiadomości, które rozsyłane do użytkowników poczty elektronicznej mają wywoływać niepokój, ale obecnie ich głównym celem nie jest zażartowanie sobie z odbiorców, tylko uzyskanie wymiernych korzyści, czy to przez uzyskanie dostępu do wrażliwych danych, czy wyłudzenie korzyści finansowych.

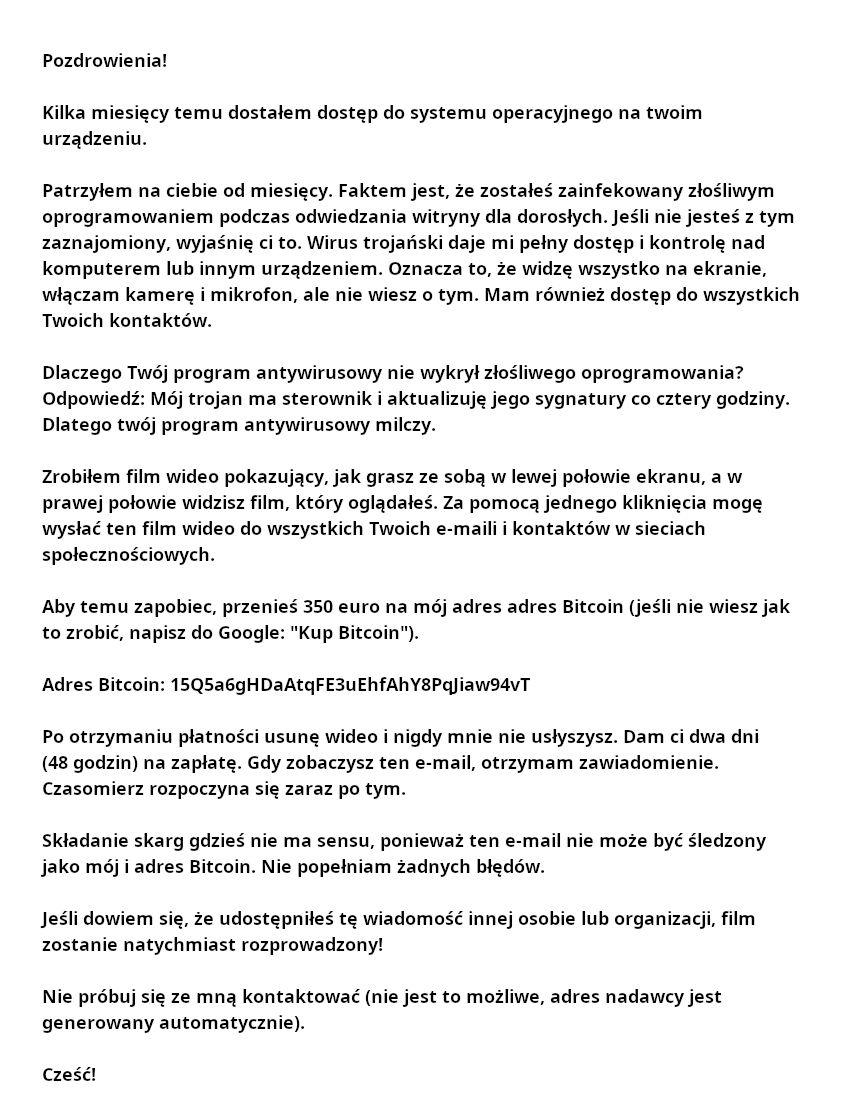

Najpopularniejsze od ładnych paru lat są próby wyłudzenia korzyści finansowych przez wmówienie odbiorcy fałszywej wiadomości, że mamy na niego “haki” i jeśli nie zapłaci okupu, takie “haki” zostaną upublicznione. Wiadomości tego typu są masowo rozsyłane po świecie, często do milionów odbiorców jednocześnie, gdyż przy bardzo dużej ich liczbie istnieją także spore szanse, że znajdą się na tyle naiwni by uwierzyć i zapłacą okup. Poniżej przykład takiej wiadomości w języku polskim, ale oczywiście znaleźć je można w dowolnym używanym na świecie języku – wersja językowa jest najczęściej wynikiem automatycznego tłumaczenia i zależna od domeny adresu email odbiorcy (przykładowo .com – wiadomość po angielsku, .pl – wiadomość po polsku itp.).

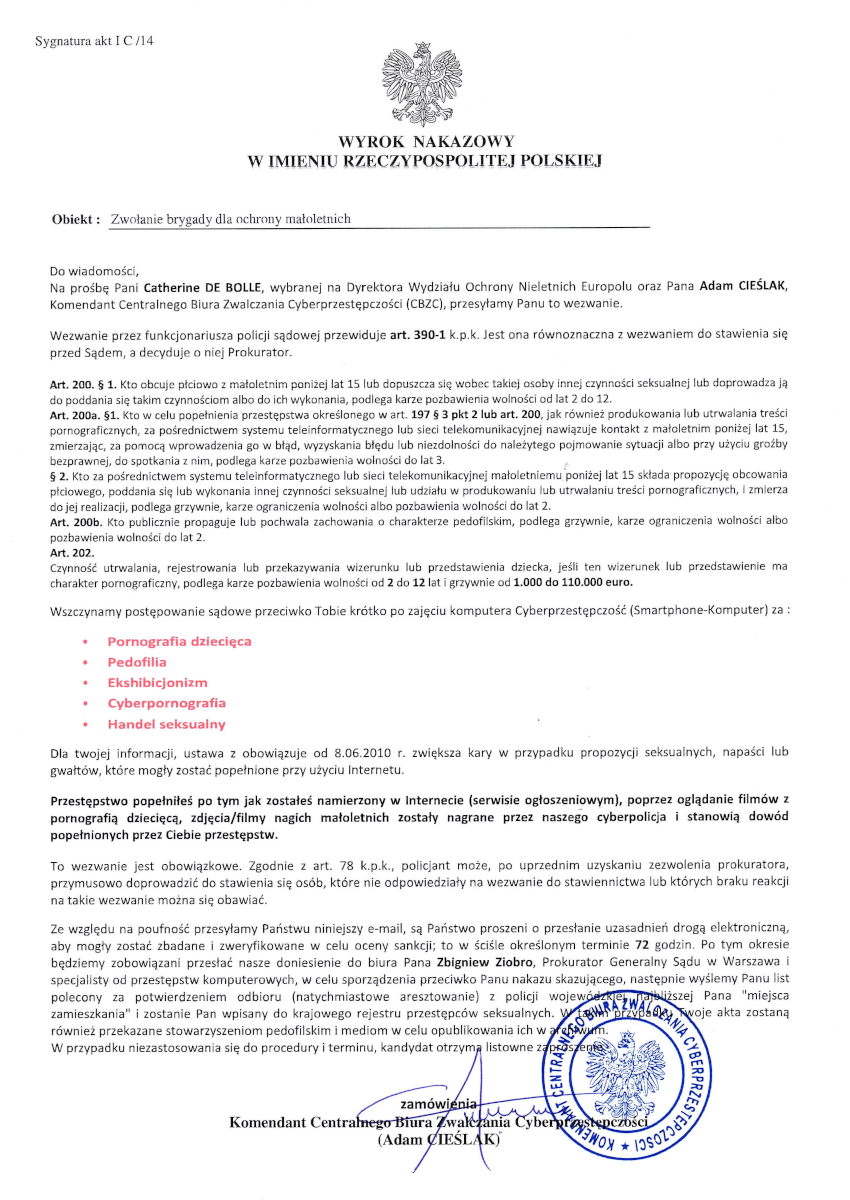

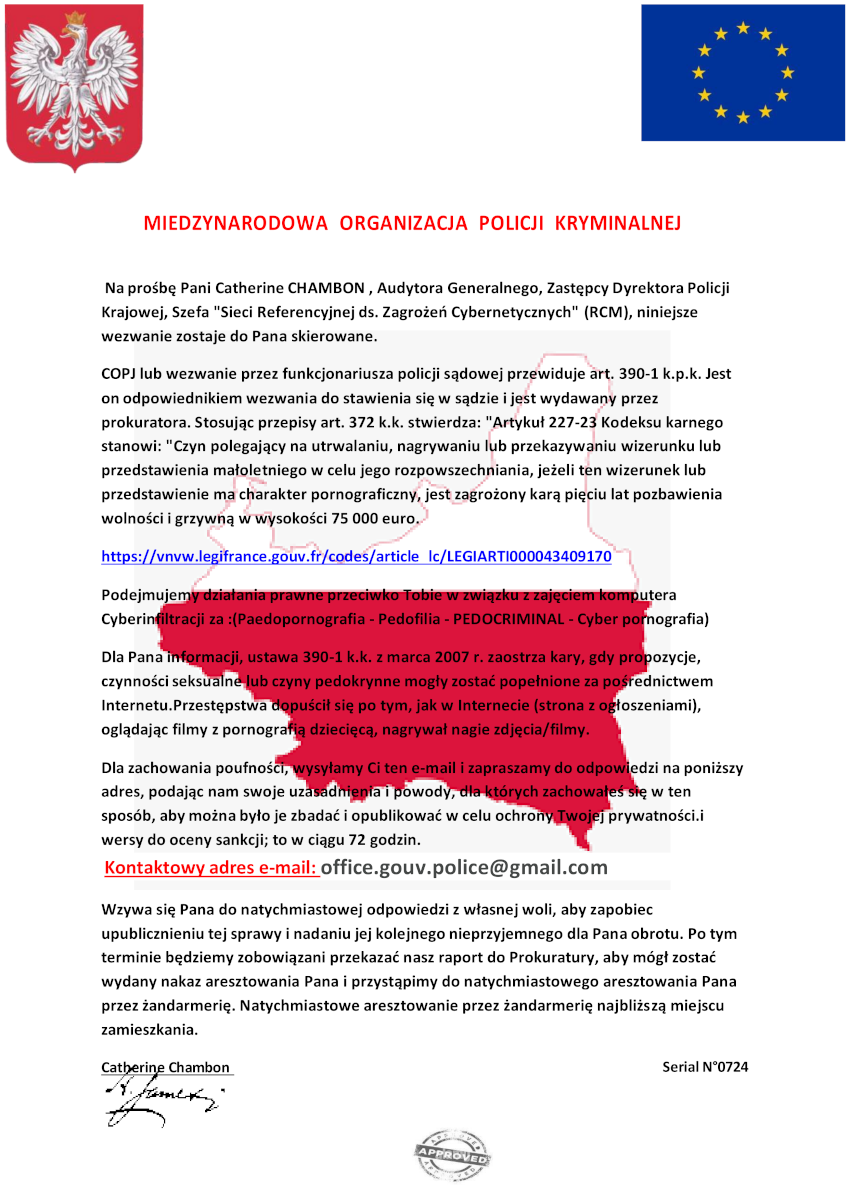

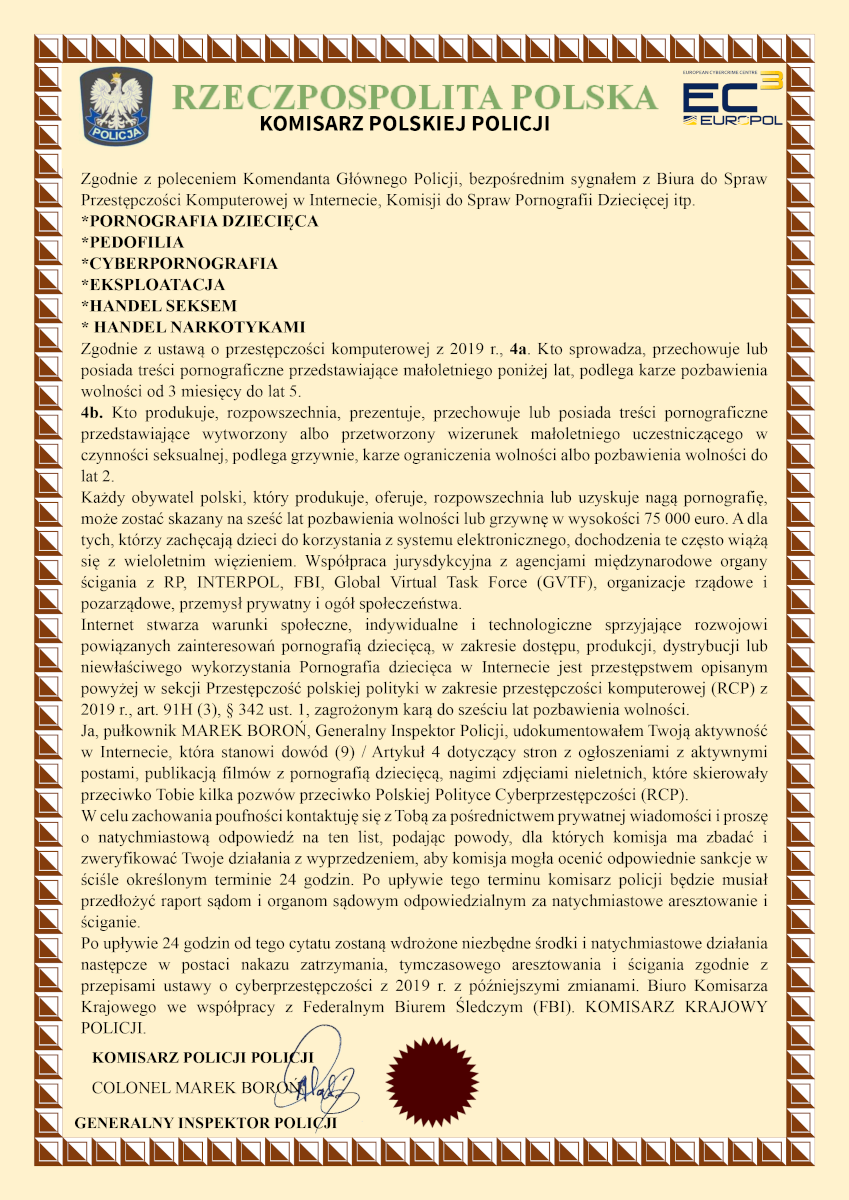

Bardziej wyrafinowaną formą fałszywych wiadomości są te podszywające się pod różnorakie organy ściagania, czy to krajowe, czy międzynarodowe, czasami nawet nieistniejące w rzeczywistości. Same wiadomości nie są zbyt wyrafinowane, na ogół są to odnośniki do witryn, gdzie odbiorca będzie mógł zweryfikować się i ew. zapłacić kaucję za oczyszczenie się z zarzutów – czego rzecz jasna nie wolno robić, gdyż może to wiązać się z utratą wrażliwych danych, w tym nawet rzeczywistymi stratami finansowymi. Prawdziwymi “perełkami” są natomiast dołączane do takich wiadomości pliki, których zawartość łudząco przypomina skany oficjalnych, urzędowych pism (tu od razu należy zaznaczyć, że żadne organa ściagania nie przesyłają zawiadomień w formie załączników do wiadomości poczty elektronicznej).

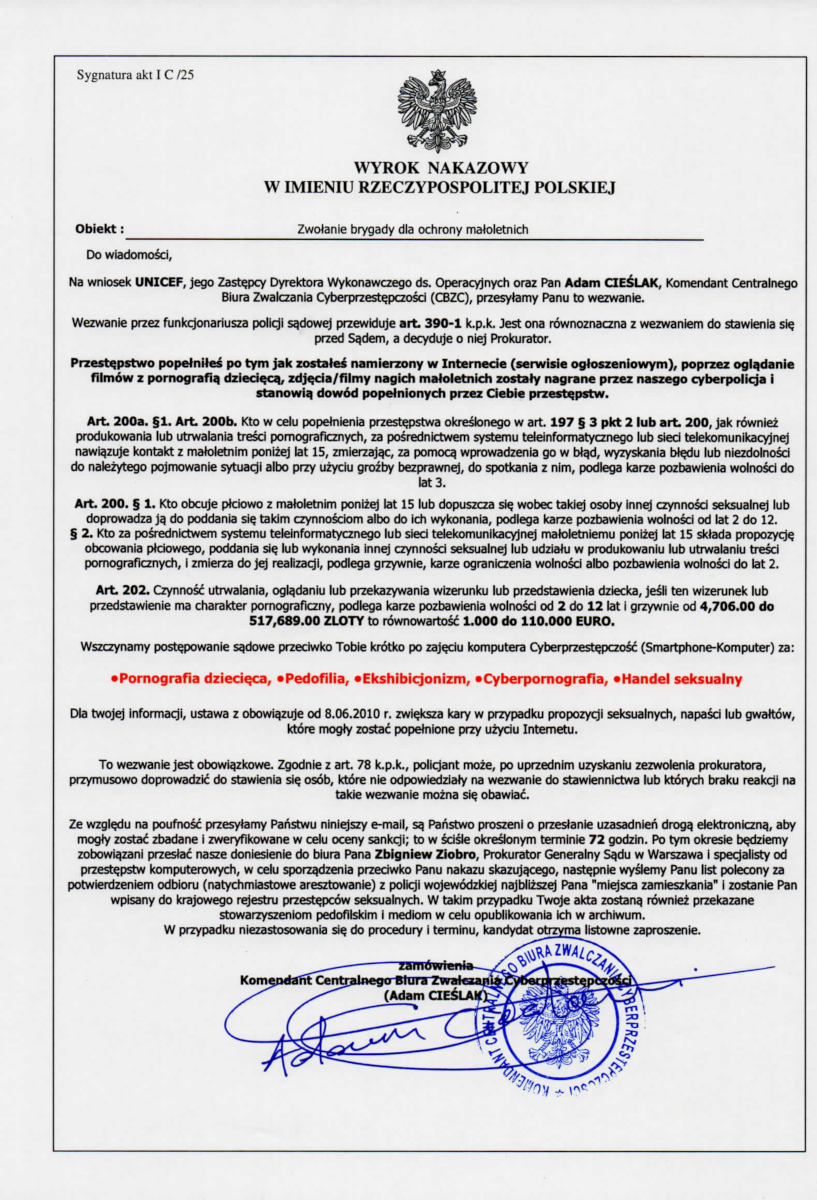

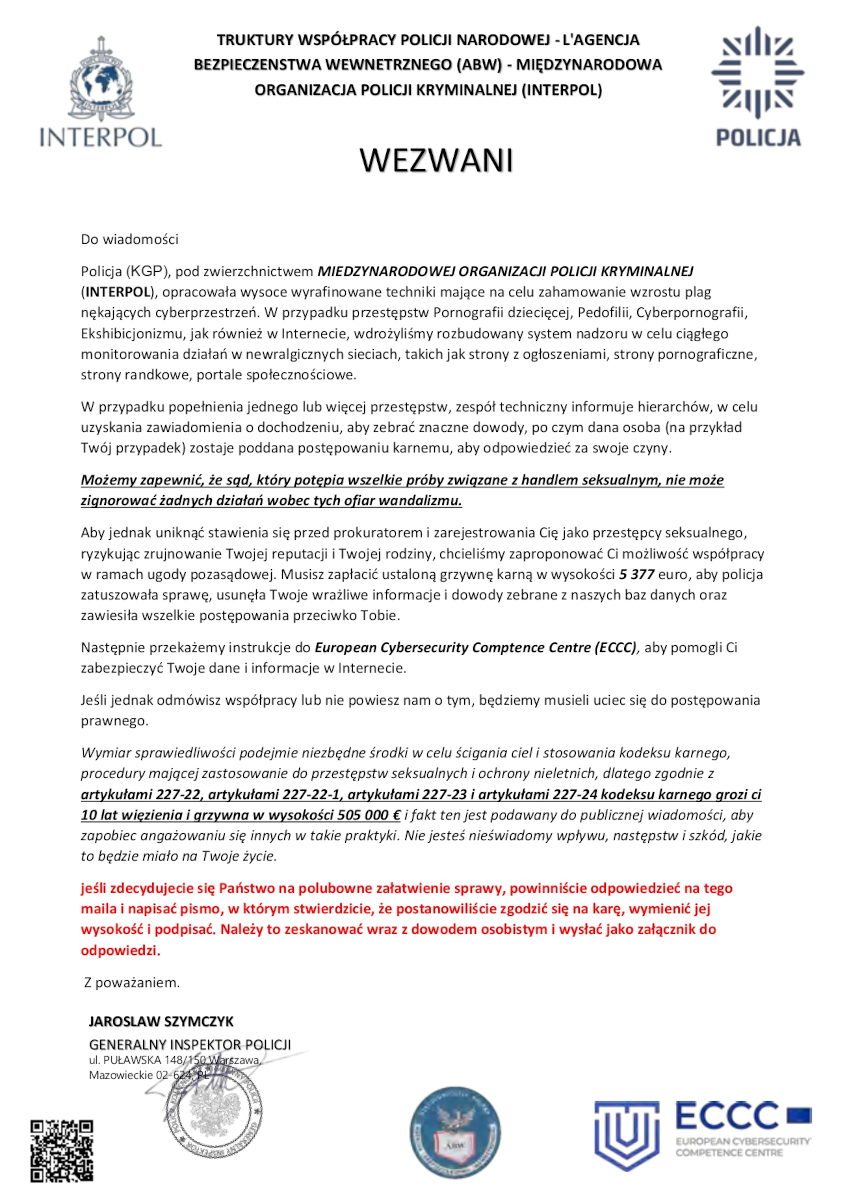

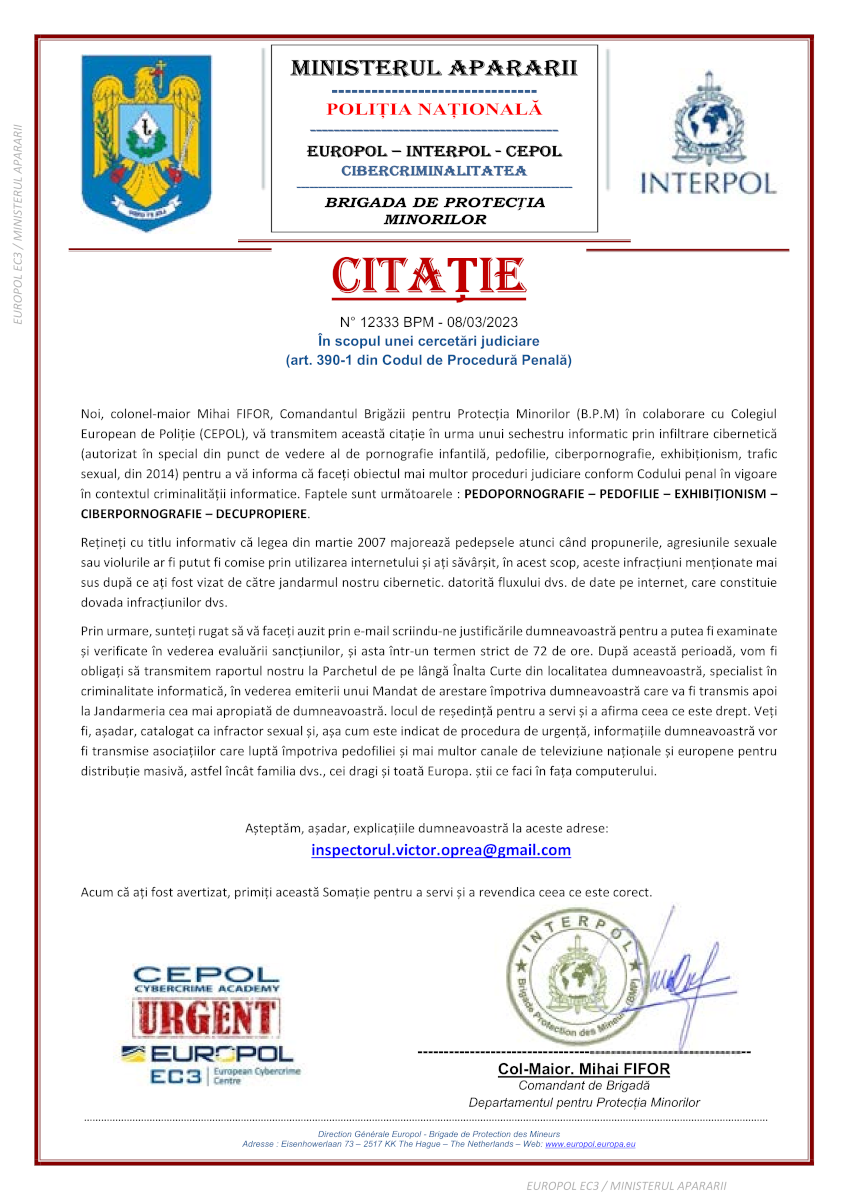

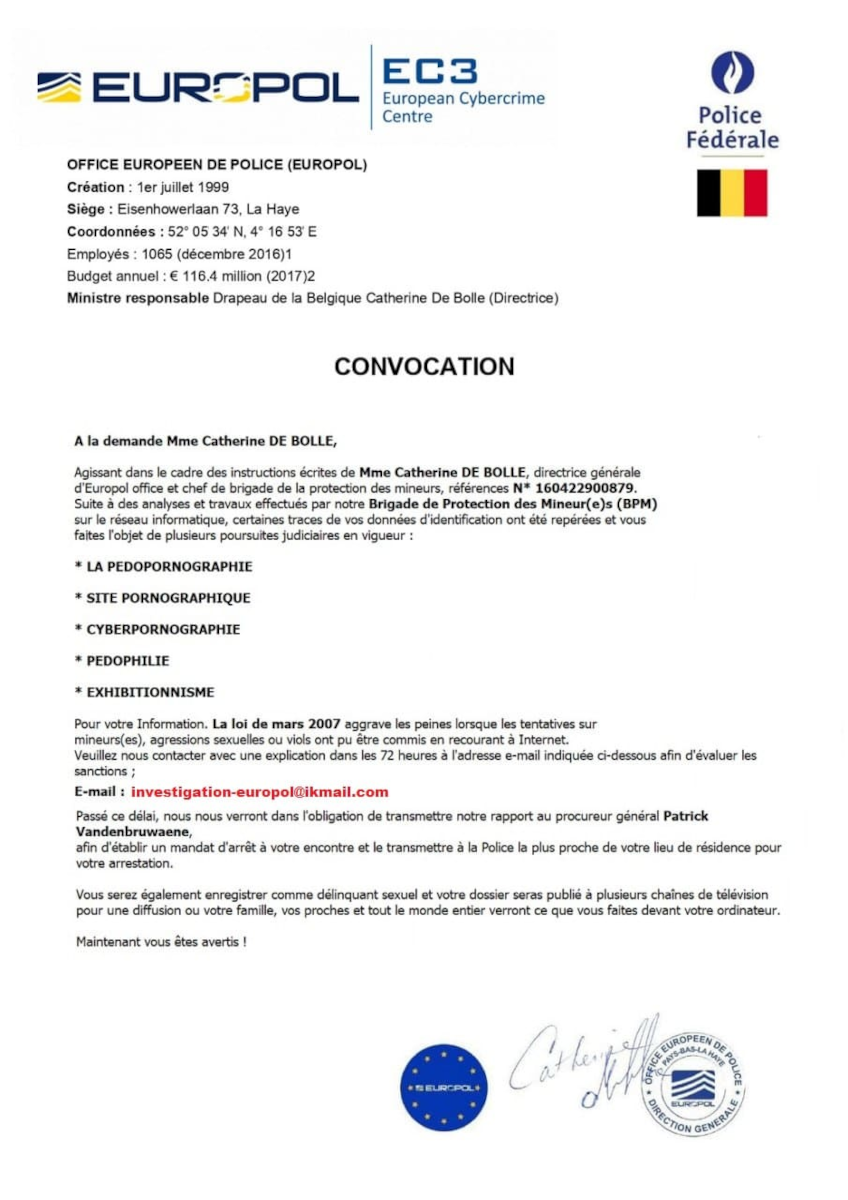

Poniżej można zobaczyć kilka przykładów takich “oficjalnych” dokumentów. Na pierwszy rzut oka wyglądają na skany autentycznych pism, ale wystarczy się wczytać by zauważyć błędy językowo-składniowe, co jest wynikiem tego, iż autorzy takich wiadomości najczęściej w ogóle nie posługują się językiem odbiorcy, zaś same dokumenty to automatyczne tłumaczenia z innych języków. Natomiast widniejące w nich nazwiska różnych oficjeli mogą być autentyczne, gdyż akurat takie informacje nie są tajemnicą i można je odnaleźć w internecie – zależnie od czasu stworzenia danej wiadomości takie nazwiska mogą się różnić, wszystko zależy od tego kto w danym czasie pełnił jakąś eksponowaną funkcję w organach ściagania lub podobnych urzędach. “Profesjonalizmu” dodają umieszczane w różnych miejscach oficjalne godła, pieczęcie, symbole i nawet skany podpisów.

Jak łatwo zauważyć, wszystkie te wiadomości bazują na tym, że większość użytkowników internetu w mniejszym lub większym stopniu przeglądała witryny z treściami “dla dorosłych”. Więc statystycznie rzecz ujmując, w dużej grupie znajdzie się przynajmniej kilka osób, które mając “coś na sumieniu” (lub które uznają, że coś mogą mieć) wykonają polecenia opisane w samej wiadomości – treść załączanych “dokumentów” ma za zadanie tylko uwiarygodnić konieczność wykonania instrukcji zawartej w wiadomości.

Poniżej kilka przykładów “dokumentów” o niemalże takiej samej tematyce i treści, tylko w różnych językach. Tu, podobnie jak we wcześniej opisanej fałszywej wiadomości, wersja językowa jest najczęściej wynikiem automatycznego tłumaczenia i zależna od domeny adresu email odbiorcy (przykładowo .com – wiadomość po angielsku, .pl – wiadomość po polsku, .fr – wiadomość po francusku itp.).

Czasami zdarzają się oczywiste pomyłki autorów, dzięki czemu zamiast wzbudzać strach, nawet u niezbyt rozgarniętych ludzi wywołują uśmiech. Spójrzmy na poniższą “perełkę”, już na pierwszy rzut oka rzuca się w oczy kontur granic Polski. Autorzy najwyraźniej nie odrobili lekcji historii lub geografii (zależnie jak na to patrzeć). Istnieje jeszcze możliwość, że “dokument” został spreparowany w jakimś alternatywnym wszechświecie, gdzie II Wojna Światowa nie miała miejsca, a Polska nadal ma granice jak w 20-leciu międzywojennym.

Kolejny przykład pokazuje nieco przesadzoną inwencję twórców fałszywej wiadomości. Szlaczek wokół “dokumentu” oraz kolorowe tło pasowałyby raczej do laurki lub okolicznościowego dyplomu, a nie do urzędowego pisma. Ale skoro coś takiego zostało stworzone, to znaczy że i w takich przypadkach zdarzają się na tyle naiwni, by uwierzyć w prawdziwość przekazu.

Pojawić się może pytanie, co robić w przypadku otrzymania tego typu wiadomości? Odpowiedzi są trzy:

- skasować wiadomość

- oznaczyć jako SPAM, po czym skasować wiadomość

- zgłosić wiadomość jako próbę oszustwa do odpowiednich organów; w Polsce zajmuje się tym np. CERT (https://cert.pl/)

I oczywiście nigdy nie wykonywać instrukcji zawartych w takich wiadomościach, bo to po prostu pułapki na naiwnych!

Pakiety Arcabit i mks_vir wykrywają i w zależności od typu wiadomości oznaczają je jako HEUR.Phishing.BTC lub HEUR.Phishing.Fake.

(Artykuł powstał przy współpracy z portalem antywirus.pl)

Przejdź do sklepu

Przejdź do sklepu Pobierz trial

Pobierz trial